Selon la directive NIS2, l’ENISA[1] est chargée de créer et de maintenir une base de données européenne des vulnérabilités. L’accès à des informations fiables et rapides sur les vulnérabilités des produits et services de technologie de l’information et de la communication (TIC) améliore la gestion des risques de cybersécurité.

L’ENISA a établi une base de données européenne des vulnérabilités (EUVD[2]) où les entités, qu’elles soient concernées par la directive NIS2[3] ou non, ainsi que leurs fournisseurs et les autorités compétentes, peuvent signaler volontairement des vulnérabilités connues publiquement. Cela permet aux utilisateurs de prendre des mesures d’atténuation appropriées.

L’EUVD est également utilisée pour divulguer publiquement les informations sur les vulnérabilités, conformément aux pratiques de divulgation coordonnée des vulnérabilités, qui visent à améliorer la transparence du processus de publication.

Pour éviter la duplication des efforts et favoriser la complémentarité, l’ENISA collabore étroitement avec MITRE[4] et d’autres opérateurs européens et non européens du système Common Vulnerabilities and Exposures (CVE). L’ENISA offre des services d’enregistrement des vulnérabilités en tant qu’autorité d’attribution des numéros CVE (CNA), en se concentrant sur les vulnérabilités des produits IT découvertes ou signalées par les équipes européennes de réponse aux incidents de sécurité informatique (CSIRT[5]) pour une divulgation coordonnée.

Après son lancement officiel, l’ENISA continuera à travailler avec ses parties prenantes pour développer et améliorer les services de l’EUVD.

- Des bases de données sur les vulnérabilités existent déjà. En quoi l’EUVD est-elle différente ?

Contrairement à d’autres bases de données sur les vulnérabilités, l’EUVD adopte une approche holistique et vise à garantir un haut niveau d’interconnexion des sources d’information. Elle y parvient en utilisant le logiciel open-source Vulnerability-Lookup, qui permet une corrélation rapide des vulnérabilités provenant de plusieurs sources connues.

L’équipe de l’EUVD adopte une approche multi-parties prenantes en collectant des informations publiques sur les vulnérabilités à partir de diverses sources, notamment les avis fournis par les fournisseurs et les CSIRT (comme les membres du réseau des CSIRT de l’UE), ainsi que d’autres parties prenantes pertinentes.

La fourniture d’informations agrégées, fiables et exploitables liées aux vulnérabilités (par exemple, mesures d’atténuation et statut d’exploitation) contribue à faire de l’EUVD une source de confiance pour une meilleure connaissance de la situation. En utilisant le Common Security Advisory Framework (CSAF), un format standardisé pour les avis de vulnérabilité, l’EUVD soutient l’automatisation du traitement, de la consommation et de la distribution des avis de sécurité.

- Quel est l’objectif principal et le public cible de l’EUVD ?

Des informations rapides et détaillées sur les vulnérabilités permettent aux utilisateurs de prendre des mesures d’atténuation appropriées et d’appliquer des correctifs le plus tôt possible. Ainsi, l’EUVD a été conçue comme une base de données accessible au public, affichant des détails sur les vulnérabilités divulguées affectant les produits et services informatiques. Avec un accent sur les fournisseurs de systèmes de réseaux et d’information et les entités utilisant leurs services, les informations documentées dans l’EUVD sont particulièrement intéressantes pour les autorités compétentes telles que les CSIRT, ainsi que pour les entreprises privées et les chercheurs. L’objectif est de limiter l’exposition aux menaces, contribuant ainsi à une approche collective de la cybersécurité, en améliorant le paysage de la divulgation des vulnérabilités et du partage des informations sur les vulnérabilités au sein de l’UE.

- Pourquoi la page d’accueil de l’EUVD affiche-t-elle trois tableaux de bord différents ?

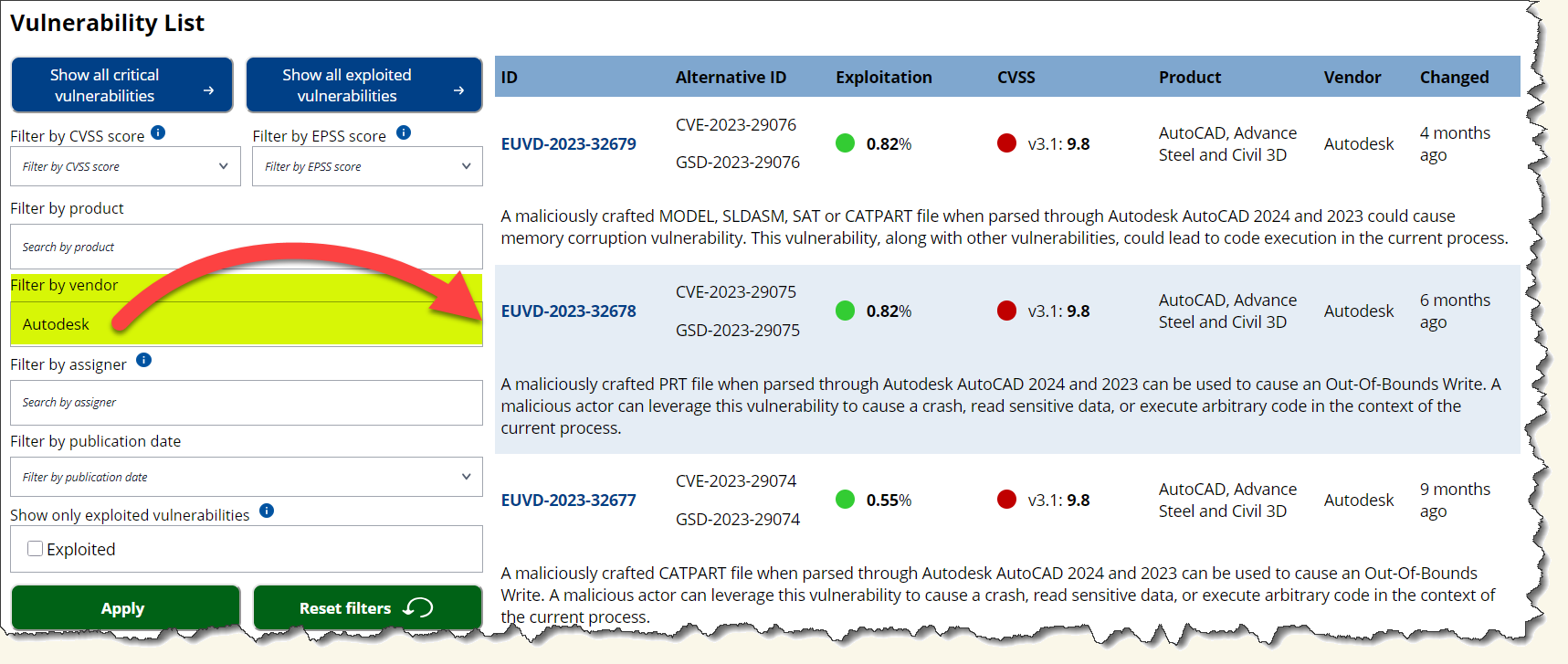

La page d’accueil affiche initialement trois tableaux de bord, chacun offrant une vue spécifique sur les dernières données de vulnérabilité traitées. Plus précisément, le tableau de bord « Vulnérabilités critiques » fournit des informations filtrées par criticité selon le Common Vulnerability Scoring System (CVSS) (c’est-à-dire un score CVSS de 9 ou plus), le tableau de bord « Vulnérabilité exploitée » met en avant les vulnérabilités signalées comme étant activement exploitées, et le tableau de bord « Vulnérabilités coordonnées par l’UE » liste les vulnérabilités coordonnées par les CSIRT européens, comme les membres du réseau des CSIRT de l’UE.

- Quelles données et services sont utilisés pour alimenter l’EUVD ?

Les informations affichées dans l’EUVD sont collectées à partir de différentes sources et mises à disposition via différentes vues. En plus des avis et bulletins publiés par les fournisseurs et les CSIRT, la principale source de données est la base de données du programme CVE. Le service EUVD récupère ses données en interrogeant la collection Vulnerability-Lookup, enrichit les données et attribue un identifiant EUVD unique (en plus des identifiants existants comme le CVE) à chaque enregistrement de vulnérabilité.

La base de données s’appuie sur le Common Security Advisory Framework (CSAF) de l’OASIS pour soutenir l’automatisation du traitement, de la production et de la distribution des avis de sécurité.

- Pourquoi un identifiant EUVD est-il attribué ?

Les identifiants de vulnérabilité servent de point de référence. Cependant, différentes sources de données sur les vulnérabilités peuvent utiliser des identifiants individuels pour les données de vulnérabilité dans le cadre de leur activité. Le service EUVD s’appuie sur le système CVE et les vulnérabilités dans le cadre du service de numérotation CVE reçoivent un CVE. De plus, les données EUVD agrègent et enrichissent les informations sur les vulnérabilités et listent un identifiant EUVD en plus du CVE lorsque de nouvelles entrées de vulnérabilité sont créées. Pour permettre un référencement croisé supplémentaire, l’identifiant CVE et d’autres identifiants de vulnérabilité sont listés lorsqu’ils sont disponibles.

- Comment l’EUVD enrichit-elle les informations existantes sur les vulnérabilités ?

L’EUVD collecte et référence les informations sur les vulnérabilités provenant de bases de données existantes (comme la base de données CVE de MITRE, la base de données Advisory de GitHub, JVN iPedia, GSD-Database), ajoute des informations supplémentaires via des références aux avis et alertes émis par les CSIRT nationaux, des directives de correction et de patch publiées par les fournisseurs, et les enrichit avec des marquages de vulnérabilités exploitées (comme CISA KEV) et les scores de prédiction d’exploitation de FIRST (EPSS). Par défaut, et lorsqu’ils sont disponibles, les enregistrements de données EUVD incluent :

- des informations décrivant la vulnérabilité,

- les produits ou services TIC affectés, les versions affectées, et la gravité de la vulnérabilité en termes de circonstances dans lesquelles elle peut être exploitée,

- la disponibilité des patches associés et, en l’absence de patches disponibles,

- des recommandations fournies par les autorités compétentes, y compris les CSIRT, à destination des utilisateurs de produits et services TIC vulnérables, sur la manière de réduire les risques résultant des vulnérabilités divulguées.

- Pourquoi l’EUVD s’appuie-t-elle sur des services non-européens ?

Les services TIC sont très souvent fournis à travers les juridictions nationales. De même, la coordination des vulnérabilités nécessite une coopération et un alignement internationaux. En s’appuyant sur des sources européennes d’informations sur les vulnérabilités, le service EUVD de l’ENISA vise à capitaliser sur les sources et standards déjà existants. Ainsi, l’ENISA a initié une coopération structurée avec le programme CVE fédéré de MITRE et le service EUVD intègre ses données ainsi que les données de vulnérabilité fournies par les fournisseurs de TIC divulguant de manière mature les informations sur les vulnérabilités via des avis et des informations pertinentes comme le catalogue des vulnérabilités exploitées connues de la CISA. D’ici 2026, les fabricants seront obligés de notifier les vulnérabilités activement exploitées qui affectent les produits informatiques avec des éléments numériques via un mécanisme de notification appelé Plateforme de Notification Unique de l’Acte de Résilience Cyber. Après une mise à jour de sécurité ou une autre forme de mesure corrective ou d’atténuation, les données notifiées seront, en accord avec le fabricant du produit, également asynchronisées et publiées via l’EUVD.

- Comment l’EUVD est-elle liée à la Plateforme de Notification Unique (SRP) prévue par le CRA ?

La Plateforme de Notification Unique (SRP) établie par l’Acte de Résilience Cyber (CRA) est différente de l’EUVD établie par la Directive NIS2.

Chaque plateforme a un objectif différent. Alors que l’objectif de l’EUVD est de rendre les informations sur les vulnérabilités publiquement connues accessibles, la SRP se concentre sur la notification obligatoire des vulnérabilités activement exploitées contenues dans des produits avec des éléments numériques, qui ne sont pas encore documentées publiquement. Ces dernières peuvent être sensibles et seront traitées comme telles.

Cependant, en accord avec le fabricant ou une fois divulguées, les vulnérabilités notifiées via la SRP seront également publiées via l’EUVD pour rendre les informations accessibles (comme stipulé par l’Article 17 de l’Acte de Résilience Cyber, en accord avec le fabricant ou une fois divulguées, les vulnérabilités notifiées via la SRP seront également publiées via l’EUVD pour rendre les informations accessibles).

- Comment l’ENISA soutient-elle la divulgation des vulnérabilités ? L’ENISA agit-elle elle-même comme coordinatrice ?

Depuis janvier 2024, l’ENISA est enregistrée comme une Autorité de Numérotation CVE (CNA) et a initié un service de registre des vulnérabilités couvrant les vulnérabilités des produits de technologie de l’information (TI) découvertes par les CSIRT ou signalées aux CSIRT de l’UE pour une divulgation coordonnée. Pour le moment, l’ENISA peut enregistrer des vulnérabilités et soutenir la divulgation des vulnérabilités concernant :

- les vulnérabilités des produits TI découvertes par les CSIRT de l’UE eux-mêmes et

- les vulnérabilités signalées aux CSIRT de l’UE pour une divulgation coordonnée tant qu’elles ne relèvent pas du domaine d’une autre CNA.

Source: Vulnerability Database

Voir aussi: Augmentation générale de l'activité de menace tierce Autodesk

Agence de l’Union européenne pour la cybersécurité ↩︎

EU Vulnerability Database* ↩︎

Network and Information Security ↩︎

base de connaissances universellement accessible et continuellement mise à jour servant à modéliser, détecter, anticiper et lutter contre les menaces de cybersécurité basées sur les comportements adverses connus des cybercriminels ↩︎

Computer Security Incident Response Team ↩︎